Some of the links shared in this post are affiliate links. If you click on the link and make a purchase, we will receive an affiliate commission at no additional cost to you.

La mise à jour DSM vers la version 7.2.2 fait en sorte que le serveur multimédia Plex ne fonctionne plus. Cependant, cela ne concerne que le paquet Plex du centre de paquets Synology, les installations Docker ne sont pas concernées.

Plex Server ne fonctionne plus sous DSM 7.2.2 – Solution

Le fabricant, Plex lui-même, a mis à disposition des mises à jour qui corrigent le problème. Le lien de téléchargement n’a été mis à disposition que pour les utilisateurs de Plex Pass, c’est-à-dire les utilisateurs ayant un compte payant. Les liens de téléchargement direct sont accessibles au public :

ARMv7 :

ARMv8 :

Intel/AMD 64 bits :

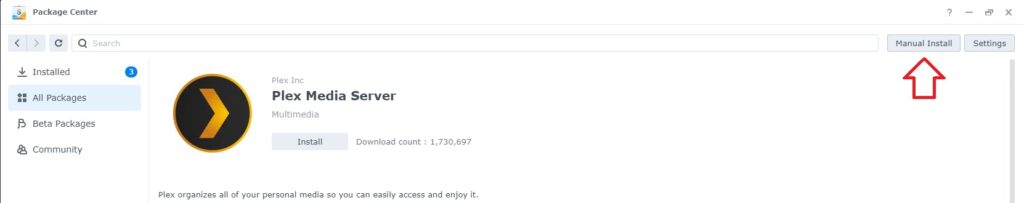

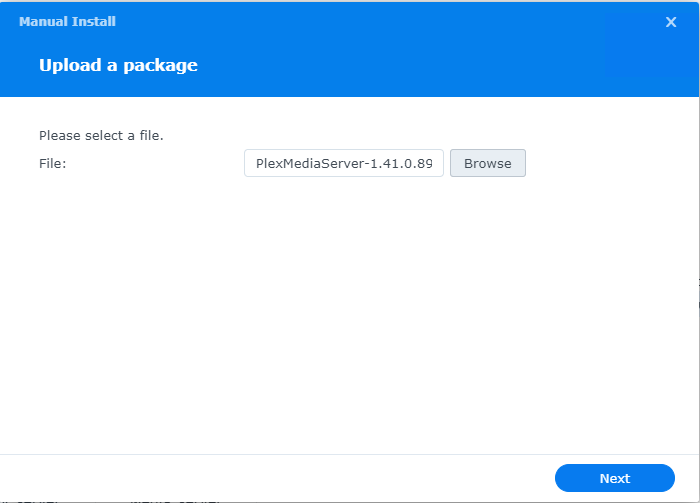

Paquet SPK Synology Installer manuellement

Le paquet .spk téléchargé via les liens peut être installé directement via le Synology Package Center. Pour cela, il faut cliquer sur le bouton en haut à droite et sélectionner le paquet et l’installer.

Je n’ai pas encore effectué la mise à jour dsm 7.2.2. Est-ce qu’il y a des avantages à le faire et est-ce que la mise à jour du server Plex est fiable par la suite. J’aime toujours être à jour sur mon serveur, mais je suis inquiet cette fois-ci.

Version du DSM : 7.2.2-72803

Après l’installation de cette mise à jour, vous ne pourrez plus revenir à une version antérieure du DSM.

À partir de cette version, le traitement des fichiers multimédias utilisant les codecs HEVC (H.265), AVC (H.264) et VC-1 sera transféré du serveur aux appareils finaux afin de réduire l’utilisation inutile des ressources sur le système et d’améliorer l’efficacité du système. Ces codecs sont très répandus sur les appareils finaux tels que les smartphones, les tablettes, les ordinateurs et les téléviseurs intelligents. Si l’appareil final ne prend pas en charge les codecs requis, l’utilisation des fichiers multimédias peut être limitée.

Surveillance Station on DSM continuera à prendre en charge le traitement côté serveur des flux AVC (H.264).

Les modèles de la série Deep Video Analytics (DVA) et les clients VisualStation continueront à prendre en charge les codecs AVC (H.264) et HEVC (H.265).

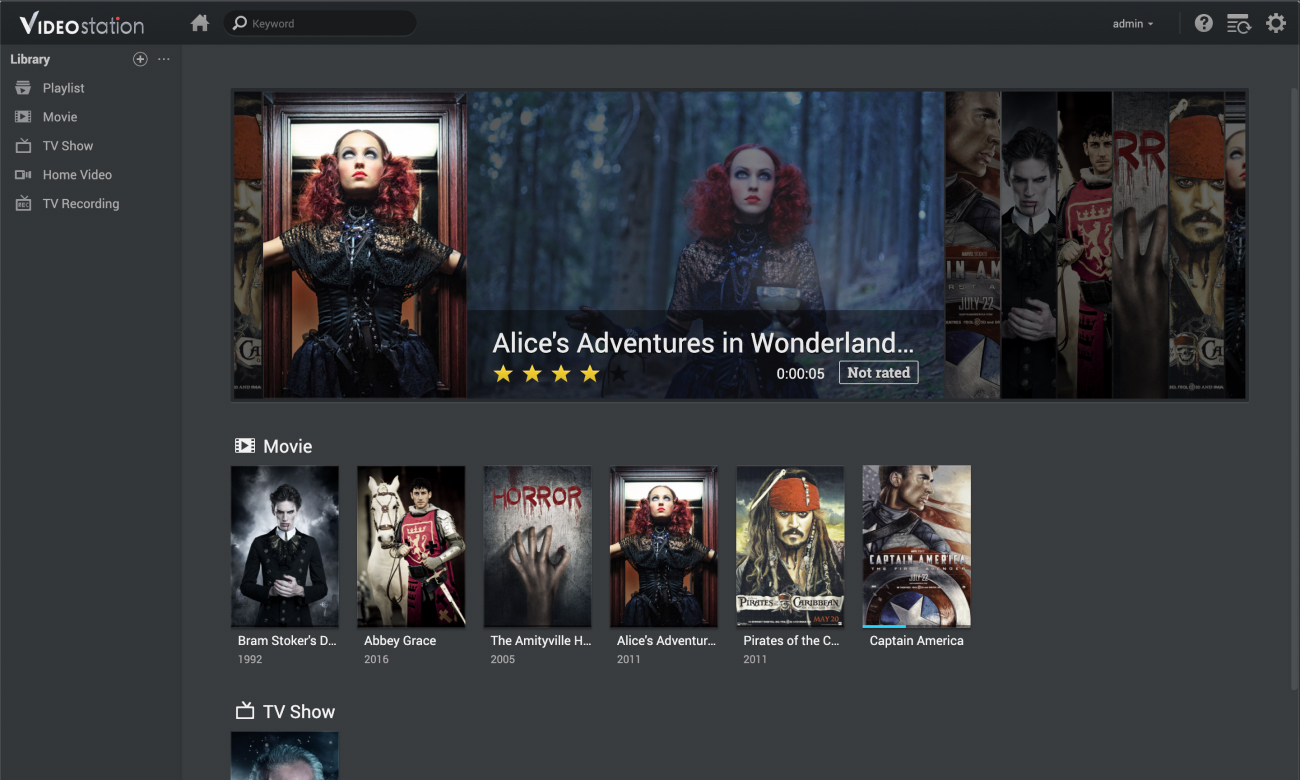

Video Station n’est pas disponible sur DSM 7.2.2. Reportez-vous à cet article pour connaître les solutions de contournement permettant de diffuser des vidéos vers des périphériques finaux.

Problèmes corrigés

Amélioration de la protection contre la suppression des instantanés immuables.

Amélioration de la récupération des erreurs du système de fichiers.

Correction d’un problème où la sauvegarde des dossiers partagés WriteOnce dans Hyper Backup pouvait occuper de l’espace supplémentaire.

Amélioration des performances des LUN Thick Provisioned lorsque le volume est presque plein.

Amélioration des performances de recherche de fichiers lorsqu’il existe un grand nombre de fichiers portant le même nom.

Correction d’un problème où le redémarrage du système pendant une sauvegarde de l’ensemble du système pouvait empêcher les volumes de se monter correctement.

Correction d’un problème où les tâches planifiées de vidage des corbeilles pouvaient ne pas supprimer les dossiers ne contenant que le fichier « desktop.ini ».

Correction d’un problème où le déclenchement de l’Adaptive MFA ou la saisie d’informations d’identification incorrectes pouvait entraîner un décompte anormal des tentatives de connexion par la fonction d’auto-blocage.

Correction d’un problème où les utilisateurs pouvaient ne pas être en mesure de configurer l’OTP pour la connexion.

Correction d’un problème où le téléchargement des métadonnées IdP pouvait échouer lors de la configuration des clients SAML SSO.

Correction d’un problème où les utilisateurs pouvaient ne pas retourner à DS cam ou DS finder après avoir utilisé la connexion OIDC SSO.

Correction d’un problème où les utilisateurs pouvaient ne pas recevoir les emails avec les codes d’urgence lors de l’utilisation de 2FA pour la connexion DSM.

Correction d’un problème où la synchronisation des données pouvait échouer lors de la création de tâches de sauvegarde ou de réplication vers un serveur cible distant via Snapshot Replication, Hyper Backup, ou d’autres packages.

Correction d’un problème où la connexion pouvait échouer lors de la création de tâches de sauvegarde ou de réplication vers un serveur cible distant via Snapshot Replication, Hyper Backup, ou d’autres packages.

Correction d’un problème où OpenVPN pouvait échouer à désactiver les passerelles.

Correction d’un problème où l’utilisation de SAML SSO pour la connexion DSM pouvait échouer si la réponse de l’IdP était trop longue.

Correction d’un problème où le système pouvait ne plus répondre lors de la configuration des clients OIDC SSO.

Correction d’un problème où Resource Monitor pouvait afficher des temps de connexion anormaux dans Connexions > Utilisateurs connectés.

Correction d’un problème où les utilisateurs pouvaient ne pas être en mesure d’utiliser une clé de sécurité matérielle pour la connexion DSM.

Correction d’une vulnérabilité de sécurité concernant ghostscript (CVE-2024-29510).

Correction de vulnérabilités de sécurité concernant netatalk (CVE-2024-38439, CVE-2024-38440, CVE-2024-38441).

Correction d’une vulnérabilité de sécurité concernant l’attaque Terrapin (CVE-2023-48795).

Correction d’une vulnérabilité de sécurité concernant la glibc (CVE-2023-4911).

La prise en charge des codes média est arrêtée et la VideoStation n’est plus directement disponible, mais certaines failles de sécurité sont également comblées. Si le NAS est accessible depuis Internet, je pense que la mise à jour est recommandée en raison des failles de sécurité comblées.